中国本土NVDBがOpenClawに注意喚起:AIエージェントの設定不備で漏えいリスクも

2026年2月5日、中国本土の情報技術分野の規制当局が運営する脆弱性情報の枠組み「NVDB(国家脆弱性データベース)」が、オープンソースのAIエージェント「OpenClaw」をめぐるセキュリティリスクについて注意喚起を出しました。急速に普及する一方、初期設定や運用設計次第で攻撃やデータ漏えいの入口になり得る、という点が焦点です。

NVDBが指摘したポイント:デフォルト設定や誤設定が“弱点”になりやすい

NVDBによると、OpenClawはデフォルト設定や不適切な構成のまま運用されると、サイバー攻撃やデータ漏えいのリスクが高まりやすいとされています。

OpenClawとは何か(今回の注意喚起の前提)

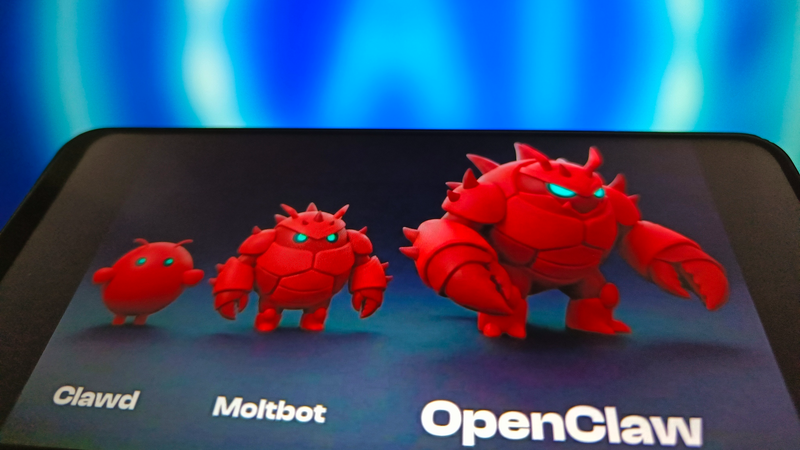

OpenClaw(旧称:Clawdbot、Moltbot)は、複数の通信チャネルと大規模言語モデル(LLM)を組み合わせ、カスタムのアシスタントを構築できるオープンソースのAIエージェントです。特徴として、継続的に動作し、一定の「記憶(persistent memory)」を持ち、状況に応じて能動的に実行する設計をうたっています。また、プライベートにローカル環境へ導入できる点も支持を集めています。

なぜリスクが増えやすいのか:信頼境界の曖昧さ×常時稼働×自律性

NVDBは、導入時に信頼境界(どこまでを信頼し、どこからを疑うか)が不明確になりやすい点に触れています。さらに、OpenClawが常時稼働し、一定の自律的な意思決定を行い、システム資源や外部リソースへアクセスし得る設計であることが、対策が薄い場合のリスクを押し上げると整理しました。

具体的には、次のようなシナリオが想定されています。

- 入力(プロンプト)をきっかけに意図しない動作へ誘導される(いわゆるプロンプト起因の悪用)

- 権限設定や公開範囲の誤りなど構成上の不備が足がかりになる

- 十分な統制がない場合、外部からの乗っ取りや不正操作につながる

その結果として、不正な操作の実行、データ漏えい、システム侵害が起こり得るため、アクセス制御・監査・堅牢化が重要だとしています。

利用者・組織に求められる見直し:公開範囲、権限、資格情報

NVDBの通知は、運用者に対し、特に以下の観点を点検するよう促しました。

- 公開ネットワークへの露出(不要な外部公開を閉じる)

- 権限設定(必要最小限の権限に絞る)

- 資格情報(認証情報)の管理(鍵・トークン・パスワードの扱いを厳格化)

- 本人認証の強化とアクセスコントロールの整備

- データ暗号化とセキュリティ監査の強化

OpenClawのように「便利さ」と「実行能力」を両立するAIエージェントは、設定が甘いまま外部に開くと、一般的なアプリ以上に影響範囲が広がりやすい——今回の注意喚起は、その現実的な線引きを迫る内容とも言えます。

背景:急拡大する人気と、クラウド“丸ごと運用”の広がり

OpenClawは昨年11月の登場後、開発者ブログによればGitHubで10万以上のスターを獲得し、1週間で200万人の訪問があったとされています。中国本土の技術コミュニティでも関心が高まり、クラウド事業者がホスティング(遠隔サーバーでの実行)手段を用意する動きが広がっているということです。

報道によると、Alibaba、Tencent、Baiduなどの大手クラウド事業者が、個人端末ではなくサーバーを借りてOpenClawを動かすための導入情報を提示しています。手軽になる一方で、インターネット越しの運用は「公開範囲」や「認証設計」が甘いとリスクが表面化しやすく、今回の注意喚起の文脈とも重なります。

今週の関連事例:ボット専用SNSをうたう「Moltbook」の指摘

OpenClawは今週、OpenClawボット専用をうたう新たなソーシャルネットワーク「Moltbook」が話題になったことで、さらに注目を集めました。サイバーセキュリティ企業Wizは、同ネットワークに多数の個人データが露出し得る重大な欠陥があったと指摘しています。AIエージェントの“周辺サービス”まで含め、設定・公開・権限の設計が安全性を左右する局面が増えてきた印象です。

オープンソースのAIエージェントは、創意工夫で強力な道具になる一方、導入の早さに安全設計が追いつかないと、想定外の入口を作りかねません。今回のNVDBの通知は、流行のスピードに合わせて「運用の当たり前」を更新する必要があることを静かに示しています。

Reference(s):

cgtn.com